Windows統合認証の仕組みと設定ガイド:シングルサインオンとセキュリティ強化

Windows統合認証の基本概念

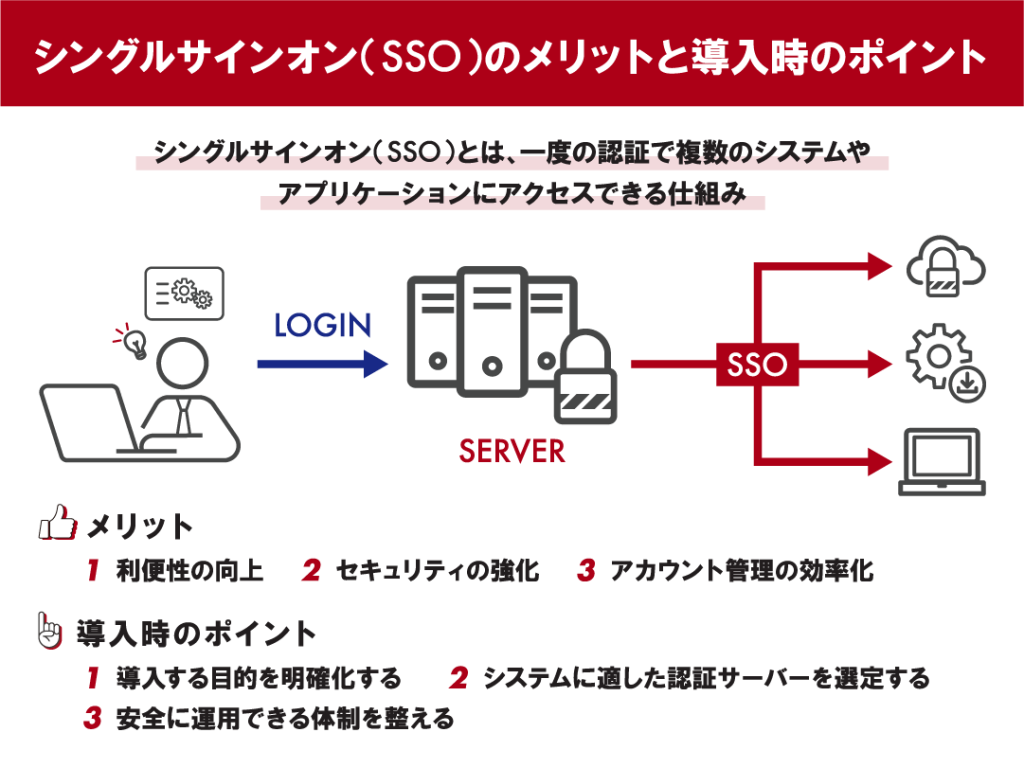

Windows統合認証は、Kerberosプロトコルを利用した安全な認証方式であり、ユーザーが一度ログインするだけで、ネットワーク上のさまざまなリソースにアクセスできるシングルサインオン(SSO)を実現します。この認証方式は、Active Directoryと緊密に連携しており、ドメイン環境におけるユーザー認証の基盤となっています。Windows統合認証を導入することで、ユーザーの利便性向上とセキュリティ強化を同時に実現できます。

Windows統合認証の主な特徴は、チケットベースの認証です。ユーザーがログインすると、Kerberosチケットが発行され、このチケットを使用してネットワークリソースにアクセスします。この方式により、パスワードのやり取りを最小限に抑え、安全な認証を実現しています。また、Active Directoryとの連携により、ユーザーの認証情報を一元管理し、セキュリティポリシーの適用を容易にします。

イントロダクション

Windows統合認証は、Kerberosプロトコルを基盤としたMicrosoftの技術であり、ネットワーク上のユーザー認証を簡素化します。これにより、ユーザーはドメインに参加しているWindowsコンピュータにログインするだけで、ネットワーク上の様々なリソースにアクセスできます。シングルサインオン(SSO)の実現により、ユーザーエクスペリエンスの向上とセキュリティリスクの軽減に寄与します。

Windows統合認証はActive Directoryと緊密に連携しており、セキュリティ強化に貢献します。しかし、適切な設定と管理が不可欠です。Kerberos認証はチケットベースの認証を提供し、ユーザーのパスワードをネットワーク上で送信することなく認証を行います。これにより、セキュリティが強化され、ユーザーの利便性も向上します。

Windows統合認証を導入するには、Active Directoryドメイン環境の整備や適切なネットワーク接続が必要です。さらに、セキュリティ対策として定期的なセキュリティアップデートや監査ログの有効化が重要です。これらの対策により、Windows統合認証のセキュリティを強化し、トラブル発生時の迅速な対応が可能になります。

Windows統合認証の仕組み

Windows統合認証は、Kerberosプロトコルを基盤として、ネットワーク上のユーザー認証を簡素化するためのMicrosoftの技術です。この認証方式により、ユーザーはドメインに参加しているWindowsコンピュータにログインするだけで、ネットワーク上の様々なリソースにアクセスできるようになります。主な利点はシングルサインオン(SSO)の実現であり、ユーザーエクスペリエンスの向上とセキュリティリスクの軽減に寄与します。

Windows統合認証はActive Directoryと緊密に連携しており、ユーザーの認証情報を一元管理することで、セキュリティ強化に貢献します。Kerberos認証では、ユーザーが最初にログオンした際に発行されるチケットを使用して、ネットワーク上のリソースへのアクセスを許可します。これにより、ユーザーは複数のアプリケーションやサービスにアクセスするたびにパスワードを入力する必要がなくなります。

この仕組みにより、セキュリティポリシーの強化とアクセス制御の細分化が可能になります。さらに、Windows統合認証は、組織内のセキュリティ対策を一元的に管理できるため、セキュリティインシデントのリスクを軽減するのに役立ちます。

Kerberosプロトコルとチケットベースの認証

Windows統合認証の核心はKerberosプロトコルにあります。Kerberosは、ネットワーク上のユーザー認証を安全かつ効率的に行うためのチケットベースの認証システムです。ユーザーがWindowsコンピュータにログインすると、Active Directoryドメインコントローラがユーザーの認証情報を確認し、チケットを発行します。このチケットは、ユーザーがネットワーク上のリソースにアクセスする際に使用され、再びパスワードを入力する必要がなくなります。

Kerberos認証プロセスでは、クライアント(ユーザーのコンピュータ)とサーバー(リソースを提供するコンピュータ)が協力して、ユーザーの認証を行います。まず、クライアントがActive Directoryドメインコントローラに認証を要求し、チケットを取得します。次に、クライアントはこのチケットを使用してサーバーにアクセスし、サーバーはチケットの有効性を確認してユーザーのアクセスを許可します。このプロセスにより、シングルサインオン(SSO)が実現し、ユーザーは複数のリソースに簡単にアクセスできます。

Active Directoryとの連携

Windows統合認証は、Active Directoryと緊密に連携して動作します。Active Directoryは、ネットワーク上のユーザーやコンピュータを管理するためのディレクトリサービスであり、Windows統合認証の基盤となっています。ユーザーがWindowsコンピュータにログインすると、Kerberosプロトコルを使用してActive Directoryに対して認証が行われます。これにより、ユーザーは一度のログインでネットワーク上の様々なリソースにアクセスできるようになります。

シングルサインオン(SSO)の実現により、ユーザーは複数のアプリケーションやサービスに別々のパスワードでログインする必要がなくなります。これにより、ユーザーエクスペリエンスが向上し、セキュリティリスクの軽減にも寄与します。さらに、Active Directoryのグループポリシーを活用することで、セキュリティ対策としてのパスワードポリシー強化やアクセス制御の設定が可能になります。適切なグループポリシーの設定により、組織全体のセキュリティレベルを向上させることができます。

シングルサインオン(SSO)の実現

Windows統合認証の最大の特徴は、シングルサインオン(SSO)の実現です。これにより、ユーザーは一度のログインで複数のリソースにアクセスできるようになり、ユーザーエクスペリエンスが大幅に向上します。Active Directoryと緊密に連携することで、ユーザーの認証情報を一元管理し、セキュリティを強化します。Windows統合認証は、Kerberosプロトコルを使用してチケットベースの認証を行い、ユーザーの認証情報を安全に保持します。

このシングルサインオンの実現により、ユーザーは複数のパスワードを記憶する必要がなくなり、パスワードの使い回しによるセキュリティリスクを軽減できます。また、管理者側にとっても、ユーザーの認証情報を一元管理できるため、セキュリティポリシーの適用や監査が容易になります。Windows統合認証を適切に設定することで、セキュリティ強化とユーザーエクスペリエンスの向上の両立が可能になります。

セキュリティ強化のポイント

Windows統合認証を導入する際のセキュリティ強化のポイントとしては、まずActive Directoryの適切な設定と管理が挙げられます。Kerberosプロトコルによるチケットベースの認証は、セキュリティを向上させるために不可欠です。また、シングルサインオン(SSO)の実現により、ユーザーが複雑なパスワードを記憶する必要が減り、結果として強力なパスワードポリシーの導入が促進されます。さらに、アクセス制御を適切に設定することで、不正アクセスのリスクを低減できます。

Windows統合認証のセキュリティ監査も重要です。定期的なセキュリティアップデートの適用や、監査ログの有効化によって、潜在的なセキュリティインシデントを早期に検知し対応できます。さらに、イベントログの定期的な確認は、システムの異常を検知する上で重要です。これらの対策を組み合わせることで、Windows統合認証のセキュリティをさらに強化できます。

導入と設定のガイド

Windows統合認証を導入するには、まずActive Directoryドメインの整備が必要です。ドメインコントローラーを設定し、ネットワーク上のコンピュータをドメインに参加させることで、Kerberosプロトコルによるチケットベースの認証が可能になります。次に、グループポリシーを使用して、パスワードポリシーやアカウントロックアウトポリシーなどのセキュリティ設定を構成します。これにより、シングルサインオン(SSO)を実現し、ユーザーが一度ログインするだけで、複数のリソースにアクセスできるようになります。

また、Windows統合認証の設定では、SPN(Service Principal Name)の登録も重要です。SPNは、特定のサービスを提供するサーバーの識別子であり、正しく登録することで、クライアントがサーバーにアクセスする際に必要なKerberosチケットを取得できるようになります。さらに、監査ログの有効化もセキュリティ対策として重要です。監査ログを定期的に確認することで、不正アクセスやセキュリティインシデントを早期に検知できます。

トラブルシューティング

Windows統合認証を導入・運用する際には、様々なトラブルが発生する可能性があります。トラブルシューティング時には、イベントログの確認が重要です。Windowsのイベントログには、システムやアプリケーションの動作に関する詳細な情報が記録されており、問題の原因を特定する手がかりとなります。具体的には、Kerberos関連のエラーメッセージや、Active Directoryとの接続に関する問題が記録されていないかを確認します。

ネットワーク接続の問題も、Windows統合認証のトラブルの一般的な原因です。DNS設定やドメインコントローラーへの接続を確認し、ネットワークが正常に機能しているかをチェックします。また、ファイアウォールやネットワークポリシーも、認証プロセスに影響を及ぼす可能性があるため、設定を確認する必要があります。

さらに、セキュリティアップデートの適用状況や、システムの構成変更もトラブルの原因となることがあります。定期的なセキュリティ監査を実施し、システムの整合性を保つことが重要です。これらのトラブルシューティングのステップを踏むことで、Windows統合認証に関する問題を迅速に解決し、シングルサインオンの利点を最大限に活用できます。

まとめ

Windows統合認証の基本的な仕組み

Windows統合認証は、Kerberosプロトコルを基盤とした認証技術であり、ユーザーが一度のログインでネットワーク上の様々なリソースにアクセスできるシングルサインオン(SSO)を実現します。この認証方式は、Active Directoryと緊密に連携しており、ドメインに参加しているWindowsコンピュータにログインしたユーザーの認証情報を利用して、リソースへのアクセスを制御します。

Windows統合認証の大きな特徴は、チケットベースの認証を用いていることです。ユーザーがドメインにログインすると、Kerberos認証サーバーから発行されたチケットを使用して、リソースへのアクセスが許可されます。このチケットは一定の有効期限を持ち、再認証の手間を省くことでユーザーの利便性を向上させています。また、Active Directoryのセキュリティポリシーと連携することで、パスワードポリシーの強化やアクセス制御の精密化が可能となり、全体的なセキュリティの向上に寄与します。

Windows統合認証を導入するには、Active Directoryドメイン環境の整備が必須です。また、クライアントコンピュータがドメインに参加している必要があります。さらに、セキュリティアップデートの定期的な適用や、監査ログの有効化など、継続的なセキュリティ対策も重要です。これらの設定と管理を適切に行うことで、Windows統合認証の利点を最大限に活用し、シングルサインオンとセキュリティ強化を両立させることができます。

よくある質問

Windows統合認証とは何ですか?

Windows統合認証は、Kerberos認証やNTLM認証を使用して、ユーザーが一度ログインした後に、他のアプリケーションやサービスに再び認証情報を入力することなくアクセスできるようにする仕組みです。これにより、シングルサインオン(SSO)が実現し、ユーザーの利便性が向上するとともに、セキュリティも強化されます。Windows統合認証を実装することで、ユーザーは複数のパスワードを記憶する必要がなくなり、パスワードポリシーの強化にもつながります。また、認証プロセスが一元化されるため、セキュリティ管理が容易になります。

シングルサインオン(SSO)を実現するにはどうすればよいですか?

シングルサインオンを実現するには、まずActive Directoryなどの認証サーバーを構築し、ユーザーの認証情報を一元管理する必要があります。次に、KerberosやNTLMなどの認証プロトコルを使用して、クライアントアプリケーションとサーバー間で認証情報を安全に交換するように設定します。また、セキュリティトークンサービスを実装することで、ユーザーの認証状態を管理し、SSOを実現できます。さらに、多要素認証を組み合わせることで、セキュリティをさらに強化できます。

Windows統合認証の設定で注意すべき点は何ですか?

Windows統合認証を設定する際には、Kerberos認証やNTLM認証の仕組みを十分に理解し、適切に設定する必要があります。また、SPN(Service Principal Name)の設定や、Delegationの設定にも注意が必要です。さらに、セキュリティポリシーを適切に設定し、イベントログを定期的に監視することで、セキュリティインシデントを迅速に検知し対応できます。また、暗号化の設定も重要であり、TLS/SSLなどの暗号化プロトコルを使用して、認証情報の保護を図る必要があります。

Windows統合認証のセキュリティを強化するにはどうすればよいですか?

Windows統合認証のセキュリティを強化するには、多要素認証を導入し、パスワードポリシーを強化することが有効です。また、アカウントロックアウトポリシーを設定することで、ブルートフォース攻撃に対する耐性を高めることができます。さらに、イベントログを定期的に監視し、異常なアクセスを検知した場合には、速やかに対処する必要があります。また、セキュリティパッチを最新の状態に保ち、ファイアウォールを適切に設定することで、外部からの攻撃を防ぐことができます。

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.

関連ブログ記事